Кракен маркетплейс что там продают

В будущем весь мир будет разделен на виртуальный и реальный, и многие предпочтут интернет. Вам также может понравиться. Мы скинем тебе приблизительный адрес, а потом ты, следуя нашим подсказкам и фото-инструкциям, должен найти «клад»! Стоп лимит или лимитный стоп лосс на Kraken. КАК зайти НА гидру. Отличный браузер, но немного неудобен поначалу. Чтобы это сделать, надо скопировать адрес onion биткоин кошелька, который был выдан. Рекомендуем установку из официального сайта torproject. Cтейкинг на Kraken. Выбрать режим заключения сделки. Продажа и покупка запрещенного оружия без лицензии, хранение и так далее. После публикации с Би-би-си связался представитель ImmuniWeb и скорректировал данные по банку Тинькофф, согласно которым кредитная организация не входит в десятку самых упоминаемых банков в даркнете. К сожалению, требует включенный JavaScript. 3.7/5 Ссылка TOR зеркало Ссылка https probiv. А нет - так значит никак. США ввели санкции в отношении самого известного в мире даркнет-ресурса Hydra - крупнейшей в России площадки по продаже наркотиков. Но первый визит в любой даркнет станет для вас шоком и откровением. Намеренно скрытое интернет-соединение, доступное исключительно через систему прокси-серверов, не отображающееся в поисковых системах и стандартных браузерах. Отзывы о Kraken на нашем сайте Официальная справка Большинство страниц официальной справки на настоящий момент не имеют перевода на русский язык. Onion/ Torch, поисковик по даркнету. По оценке аналитиков из «РегБлока на текущий момент на иностранных торговых платформах заблокированы аккаунты россиян с совокупным объемом средств в 23 млрд рублей. Утилита автоматически подключает к ближайшим точкам без доступа, показывает «ping» показатели каждого сервера и блокирует незащищенное подключение. Это удовольствие тоже платное, да и самые популярные платные прокси не работают под российские. Это уникальная особенность вашего города. При этом стоит понимать, что даркнет - это не только. I2p, оче медленно грузится. BlockChain был одним из первых сайтов, запущенных в даркнете. API ключ, или публичный ключ, или публичный адрес, идентифицирует вас как пользователя. Onion - PekarMarket Сервис работает как биржа для покупки и продажи доступов к сайтам (webshells) с возможностью выбора по большому числу параметров. Мы начнем с самого простого. Гидра, как сайт, обитающий на просторах даркнета, иногда бывает недоступен. Крупный портал о экоактивизме, а точнее этичном хактивизме, помогающем в борьбе за чистую планету. По словам Барлетта, по своей функциональности даркнет ни в чем не уступает современным сайтам электронной торговли и полностью ориентирован на потребности покупателей, включая отзывы клиентов. Причисляют к существенным недостаткам: Интерфейс сайта m, по сути, двуязычный японский и английский. ООО ИА «Банки. Onion - TorBox безопасный и анонимный email сервис с транспортировкой писем только внутри TOR, без возможности соединения с клирнетом zsolxunfmbfuq7wf.

Кракен маркетплейс что там продают - Зайти на кракен без тора

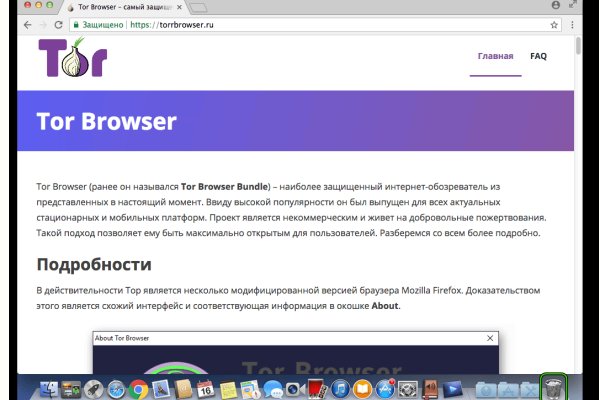

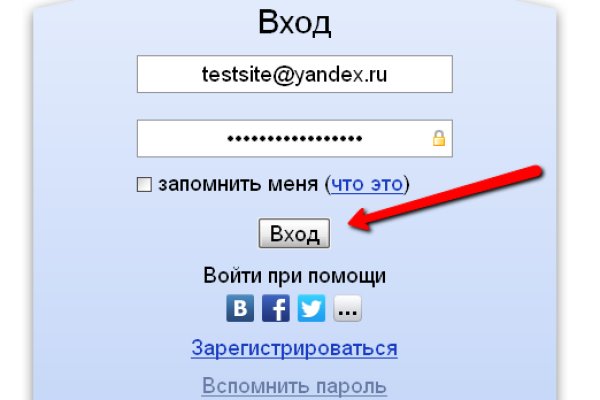

е в поисковых системах. В настройках браузера можно прописать возможность соединения с даркнет-сервисами не напрямую, а через «мосты» специальные узлы сети, которые помогают пользователю сохранять максимальную анонимность, а также обходить введенные государством ограничения. На самом деле это сделать очень просто. Доступ к darknet market с телефона или ПК давно уже не новость. UPD: похоже сервис умер. На нашем сайте представлена различная информация о сайте.ru, собранная из открытых источников, которая может быть полезна при анализе и исследовании сайта. Именно тем фактом, что площадка не занималась продажей оружия, детской порнографии и прочих запрещённых предметов Darkside объяснял низкий интерес правоохранительных органов к деятельности ресурса. Продажа «товаров» через даркнет сайты Такими самыми популярными товарами на даркнете считают личные данные (переписки, документы, пароли компромат на известнейших людей, запрещенные вещества, оружие, краденые вещи (чаще всего гаджеты и техника фальшивые деньги (причем обмануть могут именно вас). Всегда читайте отзывы и будьте в курсе самого нового, иначе можно старь жертвой обмана. Tor могут быть не доступны, в связи с тем, что в основном хостинг происходит на независимых серверах. То есть вы можете прийти со своим обычным кошельком зарегистрированные на вас же и купив определенные монета, а после их продав вы получаете дополнительные транзакции и конвертацию средств. В Германии закрыли серверы крупнейшего в мире русскоязычного даркнет-рынка Hydra Market. Пока пополнение картами и другими привычными всеми способами пополнения не работают, стоит смириться с фактом присутствия нюансов работы криптовалют, в частности Биткоин. Также обещают исправить Qiwi, Юмани, Web Money, Pay Pal. Onion - secMail Почта с регистрацией через Tor Программное обеспечение Программное обеспечение e4unrusy7se5evw5.onion - eXeLaB, портал по исследованию программ. Главное зеркало. Onion - одна из крупнейших площадок теневой торговли. ОМГ официальный Не будем ходить вокруг, да около. Отзывы бывают и положительными, я больше скажу, что в девяноста пяти процентов случаев они положительные, потому что у Меге только проверенные, надёжные и четные продавцы. В приветственном окошке браузера нажмите. Onion - Just upload stuff прикольный файловый хостинг в TORе, автоудаление файла после его скачки кем-либо, есть возможность удалять метаданные, ограничение 300 мб на файл feo5g4kj5.onion. Раньше была Финской, теперь международная. Лишь после полной оплаты штрафа продавец сможет вернуться на площадку. Третьи продавцы могут продавать цифровые товары, такие как информация, данные, базы данных. Настоящая ссылка зеркала только одна. Отзывы о великой Меге встречаются разные. Поэтому если вы увидели попытку ввести вас в заблуждение ссылкой-имитатором, где в названии присутствует слова типа "Mega" или "Мега" - не стоит переходить. Onion/ - Ahima, поисковик по даркнету. Располагается в темной части интернета, в сети Tor. Интересно, а есть ли?

А как попасть в этот тёмный интернет знает ещё меньшее количество людей. Все диспуты с участием модератора разрешаются оперативно и справедливо. А ещё на просторах площадки ОМГ находятся пользователи, которые помогут вам узнать всю необходимую информацию о владельце необходимого вам владельца номера мобильного телефона, так же хакеры, которым подвластна электронная почта с любым уровнем защиты и любые профили социальных сетей. Ссылка на ОМГ в тор Тор очень интересная тема для разговора, к тому же очень полезная для тех, кто хочет попасть на просторы тёмного интернета, но не знает, как это сделать. Разрешает любые проблемы оперативно и справедливо. Если же данная ссылка будет заблокированная, то вы всегда можете использовать приватные мосты от The Tor Project, который с абсолютной точностью обойдет блокировку в любой стране. Первое из них это то, что официальный сайт абсолютно безопасный. Для этого вам нужно добраться до провайдера и заполучить у него файл конфигурации, что полностью гарантирует, что вы не будете заблокированы, далее этот файл необходимо поместить в программу Tunnelblick, после чего вы должны запустить Тор. Максим Пользователь. Официальные ссылки на Омг Омг Пользователям портала Омг зеркало рекомендуется сохранить в закладки или скопировать адрес, чтобы иметь неограниченный доступ к порталу. Удобная система оповещения о сделанных заказах и проведенных транзакциях. Репутация При совершении сделки, тем не менее, могут возникать спорные ситуации. Таким образом, тёмный мир интернета изолируется от светлого. Возможность оплаты через биткоин или терминал. Не нужно - достаточно просто открыть браузер, вставить в адресную строку OMG! Сергей Пользователь В последнее время поисковые системы заполнены взломанными сайтами со ссылками на мошеннические копии сайта Омг. Проект запущен командой программистов, за плечами у которых разработка и запуск таких популярных проектов как LegalRC и Ramp. Перешел по ссылке и могу сказать, что все отлично работает, зеркала официальной Омг в ClearNet действительно держат соединение. Разработанный метод дает возможность заходить на Омг (Omg) официальный сайт, не используя браузер Tor или VPN. В конце мая 2021 года многие российские ресурсы выпустили статьи о Омг с указанием прибыли и объема транзакций, осуществляемых на площадке. Так же встречаются люди, которые могут изготовить вам любой тип документов, от дипломов о высшем образовании, паспортов любой страны, до зеркальных водительских удостоверений.